Técnica

Se agotaron la direcciones IPv4 en Europa

Técnica 2 de diciembre de 2019 Tiempo estimado de lectura: 0,23 minutos.

RIPE NCC, responsable de las direcciones IP para Europa, partes centrales de Asia y Medio Este anunció que había hecho la última adjudicación de direcciones IPv4 el 25 de Noviembre.

Afirman que seguirán recuperando direcciones IPv4 que no se estén usando o que sean devueltas porque no se necesiten. Dichas IPs serán distribuidas a los miembros (LIRs) según su posición en una lista de espera que está ya activa. Aquí se explica como funciona.

Solo se distribuirán paquetes de /24 (256 IPs).

Informe de Spamhaus del tercer trimestre de 2019

ccTLD | Técnica 23 de octubre de 2019 Tiempo estimado de lectura: 0,44 minutos.

Spamhaus ha publicado su informe de amenazas del tercer trimestre de 2019.

Los ccTLDs más utilizados para estas actividades ilícitas han sido:

.ru (Rusia), .pw (Palau), .eu (Europa), .ga (Gabón), .tk (Tokelau), .su (antigua Unión Soviética), .ml (Mali), .cf (República centroafricana) y .me (Montenegro).

También hay un puñado de Nuevas Exctensiones: .top, .xyz, .icu, .name, .live, .site y .club.

El que más casos tiene es el .com, pero de largo es el que más dominios tiene, con 145 millones.

De lo Agentes Registradores con más casos en su haber figuran: Namecheap (1.034 casos) y el chino West263.com (375 casos). Por países del Agente hay 5 chinos en el top 20, 3 de Estados Unidos y 2 de Rusia y Alemania.

Uno de los botnet más notorio ha sido Emotet, con una larga campaña de spam y secuestros Pay-Per-Install en Septiembre.

Cloudflare es otra alternativa preferida por los criminales para alojar sus botnets. Ahora ha sido suprado en esta faceta por el cloud de Alibaba.

Ataque a Magento usando dominios IDN para confundir

IDN | Técnica 10 de septiembre de 2019 Tiempo estimado de lectura: 0,17 minutos.

Uno de los últimos ataques a Magento consistía en infectar la web con un Javascript similar al script de Google Analytics script. Usaban el dominio IDN google-analytîcs.com.

El script permitía a los atacantes capturar datos de la web y mandarlos a otro dominio fraudulento similar a uno de Google.

Una comprobación de los dominios en el whois hubiera permitido detectar el ataque.

Patente de Verisign para backorders de dominios

Backorder | Técnica 9 de septiembre de 2019 Tiempo estimado de lectura: 0,20 minutos.

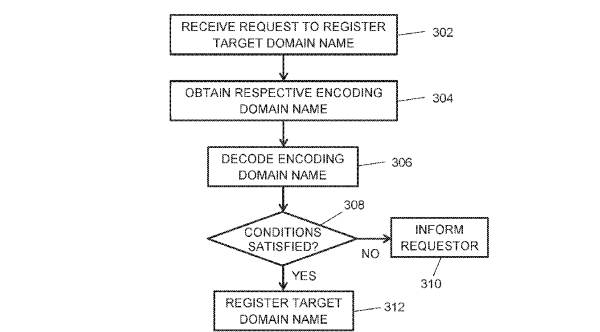

La USPTO (U.S. Patent and Trademark Office) le ha concedido a Verisign la patente #10404650 que se centra en maneras de cambiar el actual sistema de backorders de dominios.

Por ejemplo mediante el registro de dominios codificados se podría tener derecho a registrar un dominio tras csu expiracíon. Si quieres ejemplo.com que expira el 20 de marzo de 2020 podrías registrar dn–ejemplo-20200328.com.

El derecho sobre el dominio expirado podría ser cedido simplemente transfieriendo este dominio codificado.

¿Es realmente necesario tener docenas de apps en el móvil cuando los negocios pueden ofrecer un servicio similar a través de un web mobile-friendly?

La respuesta de Google es deshacerse de Adsense iOS y las apps de Android a favor de una web mobile-friendly común.

Centra sus recursos en un interfaz común multiplataforma en vez de gestionar tres interfaces por separado.

No tiene mucho sentido tener que gestionar dos apps (iOS y Android) ya que las tecnología debe ayudar a simplificar.

DNS over HTTPS (DoH) es un protocolo para hacer resoluciones DNS vía HTTPS. Incrementa la seguridad y privacidad evitando la manipulación de datos DNS (man-in-the-middle).

Google y Mozilla Foundation tienen versiones de test de DNS over HTTPS.

La Asociación de proveedores de Internet del Reino Unido (ISPAUK) ha catalogado a Mozilla como "internet villain" por su introducción del DNS over HTTPS como manera de saltarse las obligaciones de control y filtrado del Reino Unido minando los estándares de seguridad del país.

Otras entidades del Reino Unido como el Servicio de Inteligencia han criticado también a Google y Mozilla por su apoyo a esta técnica DNS.

Primer caso de fraude masivo con direcciones IPv4

Jurismática | Técnica 22 de mayo de 2019 Tiempo estimado de lectura: 0,36 minutos.

ARIN (American Registry for Internet Numbers) informó de un elaborado esquema desaticulado vía judicial con 735.000 IPv4 que han vuelto a ARIN.

La necesidad de direcciones IPv4 del mercado ha generado numerosos intentos de obtener estas IPs de ARIN, que las distribuye en su región: Estados Unidos, Canadá y partes del Caribe.

El Presidente y CEO de ARIN, John Curran, era tajante: "Revocaremos recursos y acudiremos a los tribunales en cada caso. Vamos a tener tolerancia cero".

En este caso, sentenciado en Virginia, ARIN fue capaz de demostar que una empresa de Carolina del Sur utilizó otra 11 empresa e información falsa para conseguir la aprobación de la delegacion de recursos. Luego monetizaban las IPs en el mercado secundario transfiriéndolas a terceras partes.

El 1 de Mayo ARIN obtuvo una sentencia favorable, las IPs transferidas y 350.000$ en costas judiciales.

Comportamiento inesperado tras claves criptográficas master de los DNS raiz

Técnica 4 de abril de 2019 Tiempo estimado de lectura: 0,15 minutos.

Los DNS raiz han sufrido ataques inesperados según informa Verisign tras el reciente cambio de las claves criptográficas master.

Verisign, que gestiona los servidores raiz A y J dijo que las peticiones DNSSEC han pasado de 15 millones al día en Octubre a 1.150 millones hace una semana.

Quitando la clave revocada, las tasas DNSKEY vuelven a niveles normales.

Mercado secundario de direcciones IPv4 en 2018

Técnica 25 de marzo de 2019 Tiempo estimado de lectura: 0,27 minutos.

Avenue4 ha publicado un informe sobre el estado del mercado secundario de direcciones IPv4 durante 2018.

Después de un tibio 2017, 2018 ha sido el año con más transacciones inter-RIR de la historia.

Con la demanda, que excede de lejos la oferta, cada IPv4, que se vendía hace tiempo por 4$, ahora se vende por 20$ y ocasionalmente por más. Los precios en todas las franjas de bloques han aumentado en 2018.

El mercado de bloques de menos de 4.000 IPv4 es el mayoritario en las transacciones. Los indicadores apuntan que no hay señales de que la adopción de IPv6 tenga efectos adversos en el mercado de IPv4.

Google usará una enorme granja de paneles de solares para Datacenters

Técnica 21 de enero de 2019 Tiempo estimado de lectura: 0,14 minutos.

Google está construyendo dos nuevos Datacenters en el sur de Estados Unidos, en Tennessee y en Alabama.

Google comprará la energía de varias plantas solares. 413 Megavatios alimentados por 1.6 millones de paneles solares.

Amanda Corio de Google decía que estas fuentes de energía renovables son las mayores del mundo cnstruidos para Google.